V polovici mája sme boli svedkami jedného z najväčších kybernetických útokov za posledné roky. Ransomvér známy ako WannaCry zašifroval postihnuté počítače a od ich majiteľov vyžadoval „výkupné“ za ich vlastné dáta. Pritom stačilo, aby ste mali aktualizovanú verziu operačného systému.

Dlhoročná chyba vo Windowse

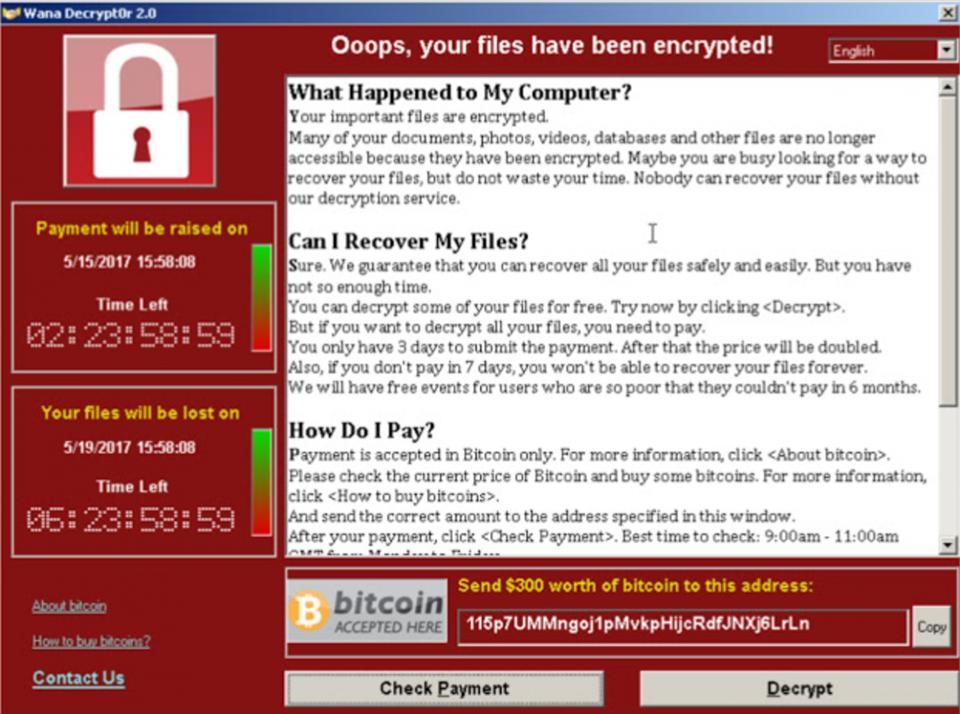

Ransomvér WannaCry sa šíril po celom svete v rôznych formách. Tou základnou bol infikovaný e-mail, po ktorého otvorení sa automaticky spustil skript, ktorý začal šifrovať údaje počítača a používateľa o tom informoval kontextovým oknom. V ňom sa okrem upozornenia na napadnutie nachádzala aj informácia o výkupnom za dáta.

Kontextové okno ransomvéru WannaCry

Ak chcel používateľ svoje dáta zachrániť, mal vyplatiť príslušnú sumu vo virtuálnej mene BitCoin na účet hackerskej skupiny, ktorá je za tento vírus zodpovedná. Ak tak neurobil, suma sa po istom čase opäť navýšila. Po istom čase vírus upozornil na možnosť vymazania dát, pokiaľ používateľ nesplní podmienky hackerov.

Zaujímavosťou je, že hackeri pri tvorbe tohto vírusu počítali s chybou, ktorú obsahoval systém Windows od spoločnosti Microsoft už roky. Ochrana pred týmto typom kybernetického útoku tak bola jednoduchá – stačilo mať aktualizovaný systém Windows.

„Aktualizácia spoločnosti Microsoft pre Windows počítače obsahujúce známu bezpečnostnú dieru má označenie KB4012598 (MS17-010).“

Microsoft vydal aktualizáciu, ktorá opravuje spomínanú chybu Windowsu, ešte v marci tohto roka. Výrobca najpopulárnejšieho desktopového operačného systému sa dokonca rozhodol, že vytvorí aj aktualizáciu opravujúcu tento bug vo verzii Windows XP. Tú však používatelia dostali až po tom, ako sa ransomvér WannaCry rozšíril po svete.

Vírus WannCry bol nebezpečný aj v spôsobe množenia. Hneď, ako napadol jeden počítač v sieti, pokračovať v hľadaní potenciálnych obetí v sieti a napadol všetky ďalšie počítače, ktoré obsahovali spomínanú chybu. Aj preto jeho infikovanie dosiahlo len v rozmedzí dní svetové rozmery…

Zodpovednosť nesie, Microsoft, CIA aj WikiLeaks

O chybe, ktorá umožnila vírusu zašifrovať dáta na počítačoch po celom svete, vedeli už niekoľko rokov inštitúcie patriace pod americkú vládu. Podľa slov bezpečnostných odborníkov túto „dieru“ v systéme Windows využívala na sledovanie samotných počítačov a ich používateľov. Microsoft na prítomnosť chyby buď neupozornila, alebo mu ju zakázala opraviť, chrániac si svoje záujmy.

Na prítomnosť rýchlo sa šíriacej nákazy ako prví verejne upozornili až nekonvenční novinári z WikiLeaks a hackerská skupina Shadow Brokers. Na internet zverejnili detaily o samotnom víruse, aj informácie o nástrojoch, ktoré boli na tvorbu ransomvéru použité. Rovnako ako WikiLeaks, ani Shadow Brokers však neupozornili Microsoft na prítomnosť chyby včas. Keby sa tak stalo, tak mohol Microsoft zverejniť opravnú aktualizáciu o niekoľko dní skôr.

Koľko počítačov bolo napadnutých?

Aktuálne čísla hovoria, že ransomvér WannaCry napadol viac ako 200 000 počítačov a serverov. Napadnutými sa stali aj siete štátnych inštitúcií, napríklad 48 systémov zdravotníckych zariadení vo Veľkej Británii, systém firiem FedEx, Telefonica, Renault či Nissan. Strata na výkupnom, získanom od obetí útoku už presiahla ku dňu publikovania článku cez 42 bitcoinov, teda okolo 76 000 dolárov.

Keďže ransomvér nemal špecifikované, aké počítače má napádať, infikoval všetky zariadenia, ktoré s ním prišli do styku. Postihol tak aj americké univerzity, ruské vládne servery, čínske bankomaty, či dokonca aj nemocnicu v Nitre. Obetí zo Slovenska či Čiech však bolo oveľa viac.

Náhodná záchrana

Šírenie vírusu WannaCry sa podarilo zastaviť náhodou. Jeden z etických hackerov spoločnosti MalwareTech získal vzorku vírusu, preskúmal ju a zistil, že obsahuje zmienku o doteraz neregistrovanej doméne. V tom okamihu ju zaregistroval, čím zastavil šírenie tohto vírusu.

Spomínaná doména totižto bola pre hackerov „ručnou brzdou“ pre ich ransomvér, ktorý sa pri infikovaní počítača automaticky dopytoval na vopred nastavenú URL adresu. Pokiaľ nedostal žiadnu odpoveď, šíril sa ďalej. Akonáhle však získal z danej adresy odpoveď, prestal so šírením na ďalšie počítače a snažil sa pripojiť na spomínanú adresu.

Etický hacker zo spoločnosti MalwareTech tak na danej doméne vytvoril „čiernu dieru“ pre zachytávanie vírusu, a zastavil tak exponenciálne rýchlo sa šíriaci ransomvér. Detaily tohto procesu zverejnila spoločnosť MalwareTech na svojom webe.

Ruku k dielu ale priložili aj ďalší etickí hackeri, ktorí pracovali na zastavení šírenia tohto vírusu a dešifrovaní napadnutých počítačov. Zverejnili rôzne analýzy a postupy, ktoré viedli k celkovému zastaveniu šírenia vírusu. Celá komunita bezpečnostných expertov však varuje, že sa ransomvér WannaCry môže vrátiť v modifikovanej podobe, prípadne s automaticky sa tvoriacimi mutáciami.

Ako sa brániť pred vírusmi tohto typu?

Ochrana pred kybernetickými hrozbami tohto typu je relatívne jednoduchá. Stačí, aby ste splnili niekoľko základných krokov:

1. Aktualizujte si pravidelne svoj systém vrátane rôznych doplnkov a pluginov – výrobcovia v ňom totižto okrem nových funkcií prinášajú aj opravu známych chýb a bezpečnostných nedostatkov.

2. Zálohujte si svoje dáta – aj keď sa hackerom podarí infikovať váš počítač a zašifrovať vaše dáta, ešte stále ich budete mať zálohované. Je však nutné dáta zálohovať na samostatné pamäťové médium, ktoré nie je neustále pripojené k vášmu PC.

3. Neotvárajte podozrivé e-maily – ransomvér WannaCry sa pôvodne začal šíriť cez infikované e-maily. Podozrivé e-maily od neznámych kontaktov za žiadnu cenu neotvárajte, nesťahujte prílohy, ktoré obsahuje a neotvárajte odkazy, ktoré sa v ňom nachádzajú.

4. Pravidelne testujte bezpečnosť vášho systému – aby ste predišli infikovaniu vášho počítača či celej počítačovej siete, mali by ste neustále testovať bezpečnosť vášho systému. Pred rýchlo sa šíriacimi hrozbami vás najlepšie ochránia etickí hackeri a bug bounty programy. Prečítajte si, prečo by ste si mali vytvoriť vlastný bug bounty program aj vo vašej firme.

Zdroje: Forbes, MalwareTech, TheHackerNews, Comae.io