OWASP (Open Web Application Security Project) je nezisková organizácia založená v roku 2001 špičkovými odborníkmi na online bezpečnosť. Vznikla s cieľom zvýšiť úroveň zabezpečenia webov a aplikácií. Dnes táto organizácia ponúka jeden z najdôležitejších pohľadov na testovanie bezpečnosti online riešení. Tvorí ju komunita viac ako 45 000 odborníkov na bezpečnosť, ktorí sú zárukou profesionality a kvality odporúčaní, ktoré OWASP vytvára.

OWASP Testing Guide

Jednou z činností OWASP je aj tvorba vlastného „testing guide“ – návodu na tvorbu bezpečných webových aplikácií a ich testovanie. Najnovšia verzia OWASP Testing Guide v4 (OTG) bola vydaná v roku 2014, no obsahuje stále platný návod na moderné testovanie bezpečnosti online webových stránok a aplikácií.

Aj samotní autori však vyzývajú spoločnosti a jednotlivcov, aby OWASP Testing Guide považovali len za jednu z možných príručiek na testovania bezpečnosti. Ideálny prístup smerujúci k zaručeniu vyššej bezpečnosti vašich online riešení obsahuje okrem nasledovania OWASP Testing Guide aj ďalšie postupy testovania.

Jedným z nich je napríklad súbor „best practices“ od PCI Security Standards Council. Táto organizácia bola založená v roku 2006 inštitúciami American Express, Discover, JCB International, MasterCard a Visa Inc. Ich cieľom je vytváranie bezpečnostných štandardov pre systémy, v ktorých sa používa platba kartou. Cieľom pritom nie je iba vytvorenie bezpečného platobného systému pre samotné spoločnosti, ale aj pre vlastníkov platobných kariet.

OWASP Top 10

Okrem súboru „best practices“ odporúčaní týkajúcich sa testovania bezpečnosti ponúka OWASP aj rebríček OWASP Top 10. Ten obsahuje zoznam najrozšírenejších bezpečnostných zraniteľností z prostredia webových aplikácií. Rebríček zostavujú bezpečnostní odborníci s cieľom minimalizácie rizík vyplývajúcich z existujúcich zraniteľností.

Mylné predstavy o tom, že váš projekt je nutné otestovať len na zraniteľnosti opísané v OWASP Top 10, by však mal jednoznačne vyvrátiť celkový počet známych zraniteľností. Samotný OWASP ich rozdeľuje do 64 typov, ktoré môžu v praxi predstavovať násobne viac variácií.

Existujú však aj iné metodiky pre popis a hodnotenie bezpečnostných zraniteľností. Najznámejším je zrejme systém označovania CVE (Common Vulnerabilities and Exposures). Ten hovorí, že vo svete online bezpečnosti aktuálne rozlišujeme až 96 208 rôznych bezpečnostných zraniteľností (a toto číslo každý deň stúpa).

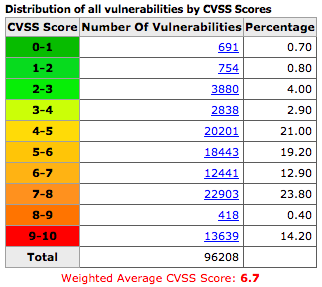

Rozdelenie bezpečnostných zraniteľností podľa CVSS skóre.

CVE zraniteľnosti popisujú tzv. CNA autority, ktoré im udeľujú CVSS skóre od 1 do 10, podľa závažnosti ich rozsahu a dopadu. Z celkového počtu zraniteľností je aktuálne priemerné CVSS skóre na úrovni 6,7 bodu. CVSS skóre sa počíta pomocou kvantitatívneho modelu, ktorý zaisťuje rovnaký a presný postup pri výpočte závažnosti akejkoľvek zraniteľnosti. Skóre zraniteľnosti si môžete vypočítať napr. aj pomocou online kalkulačky. Späť ale k hlavnej téme článku.

Novinky v OWASP TOP 10 2017

Už takmer 5 rokov starú verziu rebríčka OWASP Top 10 z roku 2013 nahradila len nedávno nová verzia s označením OWASP Top 10 2017. Jej príchod bol očakávaný a vítaný, veď od roku 2014 sa online bezpečnosť zmenila na nepoznanie. Aj napriek tomu ale nebolo vydanie novej verzie jednoduché.

Prvý pokus o publikovanie rebríčka OWASP Top 10 2017 stroskotal v apríli 2017. Prvý RC (release candidate) sa dočkal veľkej kritiky, a to najmä vďaka metodike, akou bol vytvorený. Zraniteľnosti sú totiž do rebríčka vyberané podľa vopred určenej metodiky. Tá zahŕňa najmä zber dát o zraniteľnostiach v systémoch po celom svete a následné vytvorenie rebríčka z najčastejšie sa opakujúcich bugov. To sa však nestalo.

Autori OWASP Top 10 2017 RC1 týmto spôsobom určili len 8 zraniteľností z 10 a jednu zraniteľnosť dokonca pridali len na základe odporúčania komerčnej spoločnosti. Rovnako ako v prípade 10. položky však nešlo o zraniteľnosť, ale len akýsi „bezpečnostný nedostatok“. Vedenie OWASP sa preto rozhodlo vydanie rebríčka presunúť na neskôr a po nátlaku vymenilo riadiaci tím projektu OWASP Top 10.

Nové vedenie sa situácii postavilo čelom, vytvorilo úplne novú metodiku tvorby rebríčka a uverejnilo ju na GitHube. Z 10 zraniteľností bolo 8 položiek vybraných na základe dát zo spoločností a 2 položky vybrala vo verejnom hlasovaní komunita. Poradie položiek tiež po novom reprezentuje zoradenie podľa risku, nie podľa názorov autorov.

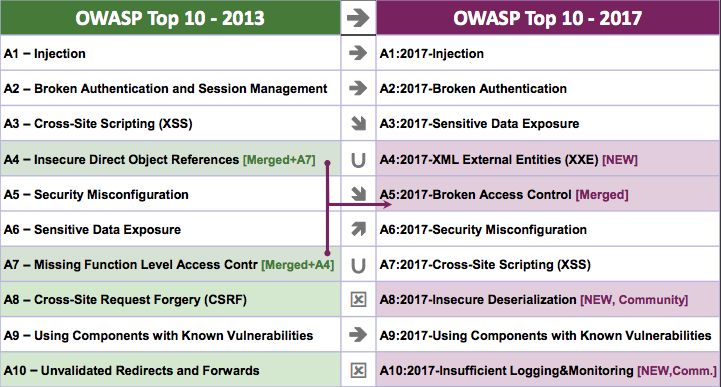

Porovnanie staršieho a nového OWASP Top 10, vydaného v roku 2017.

Novinkou je zraniteľnosť A4:2017-XML External Entities (XXE), ktorá umožňuje útočníkovi vkladať nebezpečné XML externé entity s cieľom získať citlivé informácie (napríklad odhalenie súborov v internom systéme). V konečnom dôsledku je možné túto zraniteľnosť využiť aj na spáchanie kybernetického útoku s rozsiahlejšími dôsledkami.

Zraniteľnosti A4 a A7 z OWASP Top 10 2013 sa v novom rebríčku spojili do novej zraniteľnosti A5:2017-Broken Access Control. Tá upozorňuje na nedostatočnú kontrolu prístupových práv, ktorá môže viesť až k zisku prístupu do vášho systému a jeho zneužitiu.

Zaujímavou je nová zraniteľnosť označená ako A8:2017-Insecure Deserialization. Je to zraniteľnosť, kde dostatočne neošetrený vstup môže vážne ohroziť bezpečné fungovanie biznis logiky aplikácie, viesť k DoS útokom, prípadne spusteniu vlastného nebezpečného kódu.

Prekvapením je pre nás aj prítomnosť „zraniteľnosti“ pomenovanej ako A10:2017-Insufficient Logging and Monitoring. Tá totiž nie je bezpečnostnou „dierou“, ale skôr aktivitou, ktorej dôsledok spoločnosť pocíti až pri zisťovaní príčin kybernetického útoku a náprave škôd. Z pohľadu testovania bezpečnosti ale tester / etický hacker nemá ako tento nedostatok odhaliť.

Ako by mal OWASP Top 10 ovplyvniť testovanie vašej bezpečnosti?

Podobne ako iné spoločnosti, ktoré sa venujú testovaniu bezpečnosti, aj my v Hacktrophy vnímame iniciatívy akou je OWASP Top 10 a čerpáme z nich praktické informácie. V našich bug bounty programoch však využívame vlastný zoznam najvýznamnejších bezpečnostných zraniteľností. Ten obsahuje bugy z OWASP Top 10, ale aj mnoho ďalších zraniteľností, ktoré by ste pri testovaní bezpečnosti nemali prehliadať.

Ukážka časti „Tabuľky bezpečnostných zraniteľností“ v Hacktrophy.

Zámerom projektu OWASP Top 10 je skôr zvýšenie povedomia o bezpečnostných zraniteľnostiach ako takých, než poskytnutie ich komplexného opisu. Každá zraniteľnosť je opísaná v krátkej a výstižnej forme. OWASP Top 10 môžete využiť na propagáciu potreby zvýšenia vašej bezpečnosti pred vedením firmy, prípadne na získanie prehľadu o najčastejších formách bezpečnostných chýb. Nemal by však slúžiť ako návod na testovanie bezpečnosti webstránok a online aplikácií. Na to môžete využiť OWASP Testing Guide alebo OWASP Application Security Verification Standard Project.

Naše odporúčanie je testovať váš web alebo online aplikáciu na čo najväčší počet zraniteľností, ktoré sú adekvátne k funkciám a vlastnostiam vášho online riešenia. Len tak dosiahnete komplexné zvýšenie ochrany, čo vám ušetrí peniaze aj čas potrebný na nápravu škôd po ich zneužití. Cenovo výhodnou a dlhodobou formou testovania sú bug bounty programy. Založte si svoj vlastný bug bounty program aj vy.